OAUTH mit Authentik – Warum Single-Sign-On für Unternehmen immer wichtiger wird

Viele Unternehmen betreiben heute eine Vielzahl an Webdiensten: Cloud-Speicher, Ticket-Systeme, Projekttools, Monitoring oder interne Dashboards. Jeder dieser Dienste verlangt üblicherweise eigene Benutzerkonten und Passwörter.

Das führt zu drei klassischen Problemen:

- Passwort-Chaos – Nutzer verwenden überall unterschiedliche oder unsichere Passwörter.

- Administrationsaufwand – Benutzer müssen in jedem System einzeln angelegt oder gelöscht werden.

- Sicherheitsrisiken – Wenn ein Konto kompromittiert wird, kann es schwierig sein, den Zugriff zentral zu entziehen.

Hier kommt ein Konzept ins Spiel, das viele aus großen Plattformen bereits kennen: Single Sign-On (SSO).

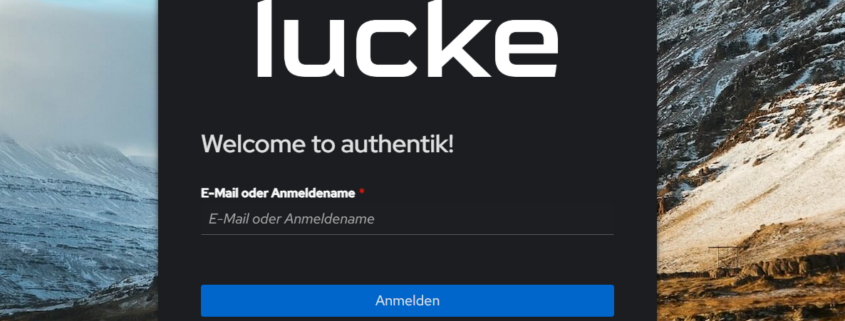

Eine moderne Lösung für dieses Problem ist Authentik, ein Open-Source Identity Provider. Authentik ermöglicht es, Benutzer zentral zu verwalten und sich mit einem einzigen Login bei mehreren Diensten anzumelden.

Ein typischer Anwendungsfall:

Ein Unternehmen betreibt mehrere interne Dienste:

- Nextcloud (Dateiablage)

- Ticket-System

- Monitoring-Dashboard

- internes Wiki

Mit Authentik meldet sich der Mitarbeiter nur einmal an und erhält danach Zugriff auf alle freigegebenen Systeme.

Wie Authentik mit OAuth funktioniert

Damit Single-Sign-On funktioniert, müssen die verschiedenen Dienste ein gemeinsames Authentifizierungssystem nutzen. Hier kommt OAuth 2.0 ins Spiel.

OAuth ist kein Login im klassischen Sinne, sondern ein Autorisierungsprotokoll.

Der Ablauf sieht vereinfacht so aus:

- Ein Benutzer öffnet eine Anwendung, z. B. ein Wiki.

- Die Anwendung erkennt: „Der Benutzer ist nicht angemeldet.“

- Der Benutzer wird zum Authentik-Login weitergeleitet.

- Authentik prüft Benutzername, Passwort und optional zusätzliche Faktoren (z. B. 2FA).

- Authentik bestätigt der Anwendung:

„Dieser Benutzer ist gültig und darf sich anmelden.“

Die Anwendung selbst kennt das Passwort gar nicht – sie vertraut nur auf die Bestätigung von Authentik.

Das bringt einen großen Sicherheitsvorteil:

Passwörter liegen nur an einer Stelle.

Vorteile für Unternehmen

1. Zentrale Benutzerverwaltung

Statt Benutzer in fünf Systemen zu verwalten, passiert alles an einem Ort.

Ein neuer Mitarbeiter wird einmal angelegt und erhält Zugriff auf die gewünschten Dienste.

Wenn jemand das Unternehmen verlässt, reicht ein Klick – und der Zugriff auf alle Systeme ist sofort beendet.

2. Höhere Sicherheit

Authentik unterstützt moderne Sicherheitsmechanismen:

- Zwei-Faktor-Authentifizierung (TOTP, Hardware-Keys)

- Passwort-Policies

- Zugriff über Gruppen oder Rollen

- Audit-Logs

Das bedeutet:

Selbst wenn ein Passwort kompromittiert wird, verhindert ein zweiter Faktor oft den Zugriff.

3. Komfort für Benutzer

Ein weiterer Vorteil ist der Komfort.

Statt fünf Passwörter zu merken, reicht ein Login.

Das reduziert Support-Tickets wie:

„Ich habe mein Passwort vergessen.“

Ein Blick auf die Technik – ohne zu tief einzusteigen

Technisch arbeitet Authentik als Identity Provider (IdP).

Die Anwendungen selbst heißen Clients oder Service Provider.

Die Kommunikation erfolgt über standardisierte Protokolle wie:

- OAuth 2.0

- OpenID Connect

- SAML

Der grobe Ablauf:

- Benutzer ruft Anwendung auf

- Anwendung leitet zum Identity Provider (Authentik) um

- Benutzer authentifiziert sich

- Authentik erstellt ein signiertes Token

- Anwendung akzeptiert dieses Token und erstellt eine Session

Der große Vorteil dieser Architektur:

Neue Dienste lassen sich relativ einfach integrieren, solange sie eines der Standardprotokolle unterstützen.

Viele moderne Anwendungen bringen bereits fertige Integrationen mit.

Nachteile und Herausforderungen

So sinnvoll Single-Sign-On ist, es gibt auch Punkte, die man kennen sollte.

1. Höhere Komplexität

Ein SSO-System ist zusätzliche Infrastruktur.

Das bedeutet:

- Einrichtung

- Wartung

- Updates

- Backup

Ohne Erfahrung kann die Konfiguration zunächst komplex wirken.

2. Single Point of Failure

Wenn der Identity Provider ausfällt, können sich Benutzer nirgendwo mehr anmelden.

Deshalb sollte man Authentik zuverlässig betreiben, idealerweise mit:

- Backups

- Monitoring

- sauberer Infrastruktur

3. Integration nicht immer trivial

Nicht jede Anwendung unterstützt OAuth oder OpenID Connect.

Ältere Software kann manchmal nur klassische Logins.

In solchen Fällen braucht man zusätzliche Workarounds oder Proxy-Lösungen.

Fazit – Lohnt sich Authentik?

Für viele moderne IT-Umgebungen ist ein zentraler Identity Provider heute fast unverzichtbar.

Gerade wenn mehrere Webdienste betrieben werden, bringt Authentik klare Vorteile:

- bessere Sicherheit

- weniger Administrationsaufwand

- komfortabler Login für Nutzer

Beispiel, wo es sich lohnt

Ein Unternehmen betreibt mehrere Self-Hosted Dienste:

- Nextcloud

- Ticket-System

- Wiki

- Monitoring

Hier spart Authentik Zeit und erhöht gleichzeitig die Sicherheit.

Beispiel, wo es weniger sinnvoll ist

Eine kleine Umgebung mit nur einem oder zwei Diensten, z. B.:

- ein einzelner Webserver

- ein kleines internes Tool

Hier ist der Aufwand eines SSO-Systems oft größer als der Nutzen.

Schlussgedanke

Single-Sign-On ist längst kein Feature mehr, das nur großen Unternehmen vorbehalten ist.

Mit Lösungen wie Authentik lässt sich eine professionelle Benutzerverwaltung auch in kleineren IT-Umgebungen realisieren – selbst gehostet und unter eigener Kontrolle.

Gerade für Unternehmen, die mehrere Cloud- oder Self-Hosted-Dienste betreiben, kann Authentik ein wichtiger Baustein für eine sichere und übersichtliche Infrastruktur sein.

Hinterlasse einen Kommentar

An der Diskussion beteiligen?Hinterlasse uns deinen Kommentar!